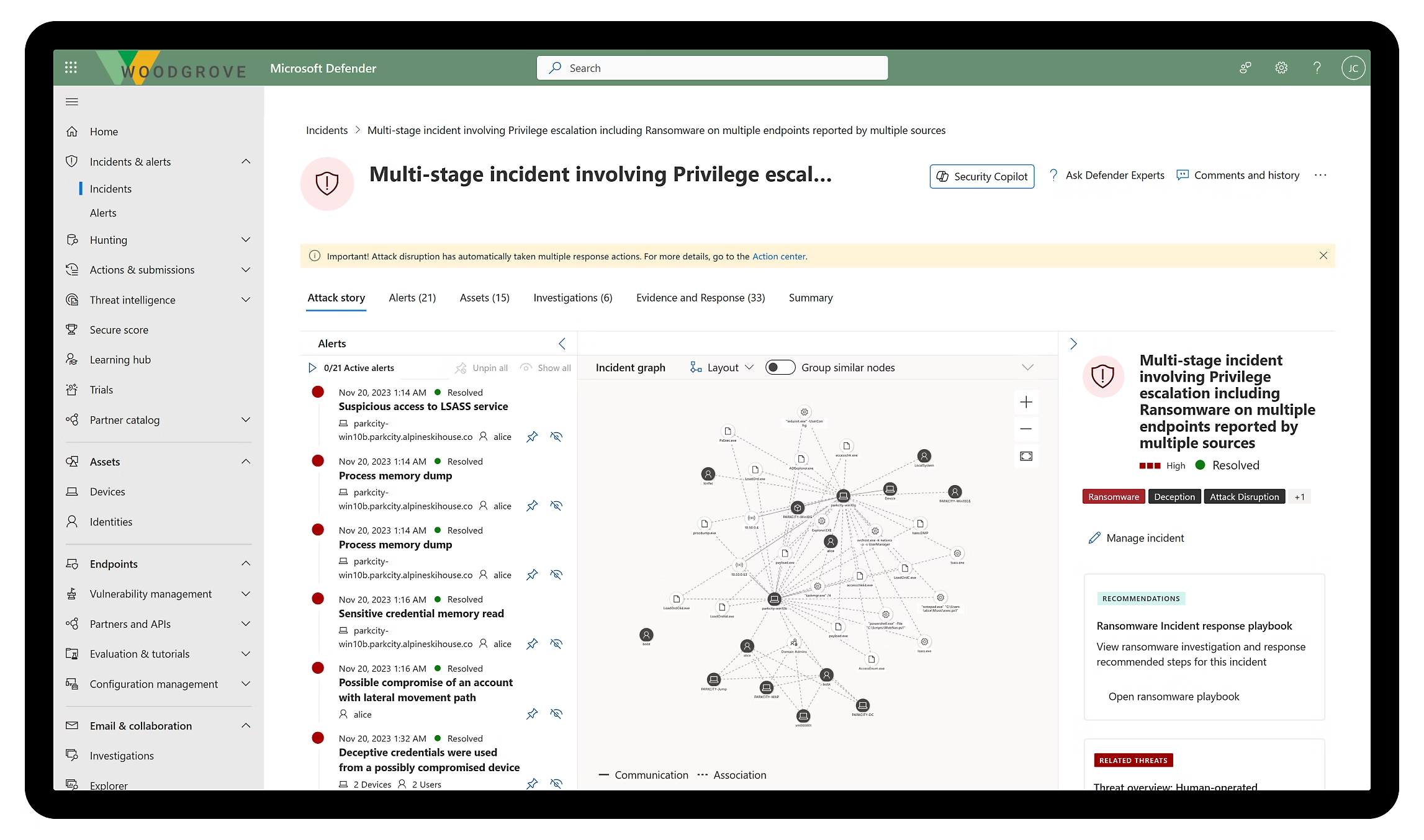

O Microsoft Defender for Endpoint (MDE) evoluiu muito nos últimos anos. O que antes era visto apenas como “antivírus do Windows” hoje ocupa espaço legítimo em discussões sobre EDR e XDR.

Ainda assim, ele costuma gerar dois extremos:

ou é subestimado, ou é tratado como solução milagrosa.

Nenhum dos dois está correto.

Ferramentas nativas funcionam muito bem quando o ambiente também é nativo.

Onde o Defender for Endpoint funciona muito bem

O MDE se destaca principalmente em ambientes fortemente integrados ao ecossistema Microsoft.

Na prática, ele entrega valor quando:

- endpoints estão integrados ao Azure AD

- políticas são gerenciadas via Intune

- há uso consistente do Microsoft 365

- o time consegue operar o portal de segurança

Nesse cenário, a visibilidade é boa, a telemetria é rica e a resposta a incidentes é eficiente para grande parte das ameaças comuns.

O ponto que poucos falam: maturidade operacional

O Defender não é uma ferramenta “liga e esquece”.

Sem ajustes adequados, o que aparece é:

- excesso de alertas genéricos

- pouca clareza sobre prioridade

- dificuldades na investigação inicial

Ele exige:

- tuning contínuo

- entendimento dos alertas

- integração com processos de resposta

Sem isso, vira apenas mais uma fonte de ruído.

Limites que precisam ser considerados

O MDE não resolve tudo sozinho.

Alguns pontos que precisam ser avaliados com honestidade:

- ambientes híbridos ou muito heterogêneos

- necessidade de correlação avançada de eventos

- resposta automatizada mais agressiva

- integração com SOCs externos

Nesses casos, ele pode precisar ser complementado por outras soluções ou por camadas adicionais de monitoramento.

Quando faz sentido escolher o Defender for Endpoint

Ele faz sentido quando:

- a organização já investe pesado em Microsoft

- há equipe capacitada para operar a ferramenta

- o objetivo é consolidar stack e reduzir complexidade

Ele perde força quando é adotado apenas “porque já vem no pacote”, sem estratégia nem operação.

Considerações finais

O Defender for Endpoint é uma ferramenta madura, mas não é neutra ao contexto.

Ele funciona muito bem quando faz parte de um desenho consciente de segurança.

Não é sobre ser bom ou ruim.

É sobre fazer sentido para o ambiente.

Deixe um comentário